Sicurezza

Sicurezza per soluzioni cloud, di comunicazione e di rete

L'approccio alla sicurezza di Alcatel-Lucent Enterprise è garantire che le interazioni digitali siano efficaci e conformi agli standard di settore.

La tecnologia digitale è molto diffusa, con una crescente adozione di dispositivi ML/AI e IoT che raccolgono dati per supportare avvisi in tempo reale e per la pianificazione futura. Garantire la resilienza e la sicurezza delle reti e delle comunicazioni che sono alla base del nostro nuovo stile di vita è fondamentale per fornire servizi all'insegna della continuità.

Le soluzioni cloud, di comunicazione e di rete avanzate di Alcatel-Lucent Enterprise sono sicure per progettazione, con la sicurezza al centro in ogni fase, dall'ideazione alla produzione fino al lancio. Adottiamo un approccio basato sul principio zero-trust per salvaguardare la nostra azienda, i prodotti e le soluzioni che vendiamo. Per impostazione predefinita, non viene concesso alcun accesso se non autorizzato.

La soluzione

In ALE, raggruppiamo il nostro portafoglio cloud, comunicazioni e rete completamente convergente e l'ecosistema di partner con un approccio olistico alla sicurezza per ottimizzare le nostre soluzioni. Soddisfiamo i requisiti IT e operativi di settori verticali come pubblica amministrazione, difesa, sanità, istruzione, trasporti, energia e utility che hanno specifiche rigorose per la sicurezza informatica e fisica, la privacy e la sicurezza pubblica.

Sfruttando l'automazione e le funzionalità di sicurezza integrate, semplifichiamo la creazione di infrastrutture digitali efficienti e conformi con prodotti e soluzioni configurati per soddisfare i più elevati standard di sicurezza globali.

Vantaggi per i clienti

I clienti scelgono ALE per:

- Minimizzare i rischi correlati alla sicurezza con prodotti e soluzioni progettati con sicurezza integrata

- Ridurre la superficie di attacco infrastrutture cloud, di comunicazione e di rete con software e hardware realizzati adottando un approccio di sicurezza dalla progettazione

- Condurre valutazioni di sicurezza e valutazioni dei rischi continue per consentire l'implementazione di misure efficaci di prevenzione e mitigazione

- Adottare un approccio olistico alla sicurezza digitale con soluzioni, processi e servizi progettati con una conoscenza approfondita delle operazioni e dei requisiti di sicurezza OT e IT

- Migliorare i tempi di risposta alle minacce alla sicurezza digitale e fisica con tecnologie convergenti di cloud, comunicazione e rete che forniscono avvisi in tempo reale e contestualizzati

Conformità normativa e certificazioni di sicurezza

In qualità di esperti riconosciuti nella sicurezza, contribuiamo alle proposte dell'Unione Europea riguardo alle direttive in materia di sicurezza informatica. Inoltre, ci atteniamo alle best practice e alle raccomandazioni del National Institute of Science and Technology (NIST), ANSSI, BSI e di altri enti in sede di valutazione del rischio di nuove funzionalità e in fase di implementazione delle funzionalità di sicurezza informatica, come la crittografia nativa, nelle proprie soluzioni.

Scopri di più su come le nostre soluzioni e i nostri servizi rispettano in completamente le ultime regolamentazioni e standard.

Video

-

Secure Network and Communications (VIDEO)1/1100:01:49

-

Zero Trust Architecture Workshop2/1100:57:31

-

Securing the future together with NIS 2 compliance3/1100:00:46

-

Cordish Gaming Customer Reference Security Teaser4/1100:00:24

-

Security interview with Vincent Lomba5/1100:03:19

-

The Intelligent Campus podcast- The Safety Dance: Creating a safe and secure learning environment on every campus.6/1100:31:08

-

The Intelligent Campus podcast- Cybersecurity: What it means for K-12 and Universities7/1100:29:13

-

Student Centric Services and Campus Safety teaser8/1100:00:27

-

Connected defense9/1100:01:05

-

Revolutionizing buildings with smart building technology10/1100:01:09

-

Revolutionizing buildings with smart building technology11/1100:01:09

Referenze Clienti

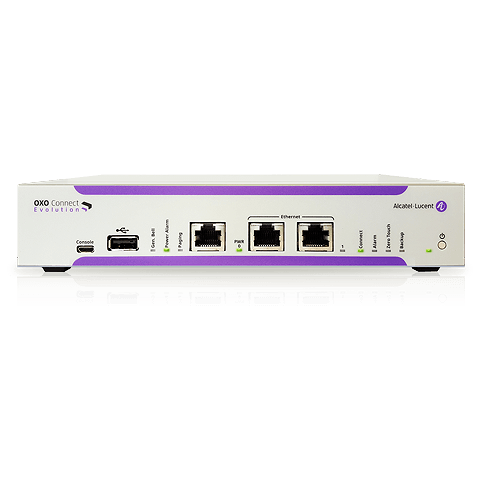

Prodotti correlati

Documenti di riferimento

-

Cloud sovrano: garantire la riservatezza e la privacy dei d…

ScaricaCloud sovrano: garantire la riservatezza e la privacy dei dati

-

Garantire sicurezza alle soluzioni UCC (Unified Communicati…

ScaricaPoiché le aziende e le pubbliche amministrazioni cercano di trasformarsi digitalmente e di supportare in modo più duraturo i modelli di lavoro flessibili, non …

-

Costruire una rete zero trust economicamente vantaggiosa

ScaricaALE offre una serie di soluzioni economicamente vantaggiose per aiutare le organizzazioni a implementare una rete basata sul principio zero trust e ad affronta…

Visita il nostro blog

Why Network Security Needs IoT Fingerprinting and Profiling

With IoT endpoints now outnumbering traditional devices, static policies and manual provisioning no longer suffice

Surveillance Networks Uncovered

Beyond the Camera: Building Smarter, Stronger Surveillance Networks.

How IT/OT Convergence Can Improve Costs and Performance

Integrating IT and OT technology on a common IT network can improve cost-effectiveness, performance, security, and compliance.

AI in Networking: 7 trends to watch in 2025

AI is transforming data networking with user-centric, efficient and sustainable solutions.