Sicherheit

Sicherheit für Cloud, Kommunikation und Netzwerke

Alcatel-Lucent Enterprise verfolgt im Bereich der Sicherheit den Ansatz, dass digitale Interaktionen wirksam gestaltet und Branchenstandards und -regeln eingehalten werden.

Digitale Technologien sind weit verbreitet im Einsatz, und ML/KI sowie IoT-Geräte sammeln Daten, um Echtzeit-Alarme und zukünftige Planungen zu unterstützen.Die Widerstandsfähigkeit und Sicherheit der Netzwerke und Kommunikation zu gewährleisten, die unserer neuen Lebensweise zugrunde liegen, ist für unterbrechungsfreie Dienste absolut unverzichtbar.

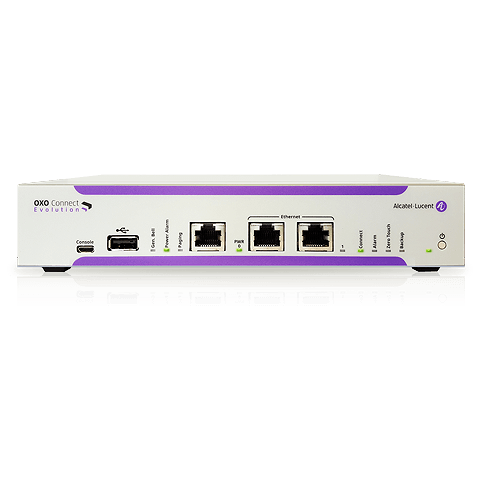

Die Cloud-, Kommunikations - und Netzwerklösungen von Alcatel-Lucent Enterprise für das digitale Zeitalter sind integriert sicher und verfügen über Sicherheitsschlüssel in jedem Schritt — von der Konzeption über die Herstellung bis hin zur Markteinführung. Wir verfolgen einen Zero-Trust-Ansatz, um unser Unternehmen und die Produkte und Lösungen, die wir anbieten, zu schützen. Standardmäßig wird kein Zugriff gewährt, es sei denn, dieser ist autorisiert.

Die Lösung

Bei ALE kombinieren wir unser vollständig konvergentes Cloud-, Kommunikations- und Netzwerkportfolio und unser Partner-Ökosystem in einem ganzheitlichen Sicherheitsansatz. So optimieren wir unsere Lösungen. Wir erfüllen die IT- und operativen Anforderungen verschiedener Branchen – öffentlicher Sektor, Verteidigung, Gesundheitswesen, Bildung, Transport und Energie sowie Versorgungsunternehmen. Sie alle haben strenge Vorgaben im Hinblick auf Cybersicherheit und physische Sicherheit, Datenschutz und öffentliche Sicherheit.

Mithilfe von Automatisierung und integrierten Sicherheitsfunktionen vereinfachen wir die Erstellung effizienter und konformer digitaler Infrastrukturen durch Produkte und Lösungen, die so konfiguriert sind, dass sie höchste globale Sicherheitsstandards erfüllen.

Kundenvorteile

Kunden entscheiden sich aus folgenden Gründen für ALE:

- Minimierte Sicherheitsrisiken durch Produkte und Lösungen, die über integrierte Sicherheitsfunktionen verfügen

- Reduzierte Angriffsfläche in der Cloud-, Kommunikations- und Netzwerkinfrastruktur dank Soft- und Hardware, die nach einem Security-by-Design-Ansatz entwickelt wurde

- Fortlaufende Sicherheits- und Risikobewertungen zur Umsetzung wirksamer Vermeidungs- und Minderungsmaßnahmen

- Ganzheitlicher Ansatz für digitale Sicherheit mit Lösungen, Prozessen und Services, die auf fundierten Kenntnissen des OT- und IT-Betriebs sowie der Sicherheitsanforderungen basieren

- Verbesserte Reaktionszeit auf digitale und physische Sicherheitsbedrohungen mit konvergenten Cloud-, Kommunikations- und Netzwerktechnologien, die kontextgestützte Echtzeit-Alarme ausgeben

Einhaltung gesetzlicher Vorschriften sowie Sicherheitszertifikate

Als anerkannte Experten für Cybersicherheit erarbeiten wir Vorschläge für die Cybersicherheitsrichtlinien der Europäische Union. Darüber hinaus beachten wir die Best Practices und Empfehlungen des National Institute of Science and Technology (NIST), ANSSI, BSI und anderer Stellen bei der Durchführung von Risikobewertungen für neue Funktionen und bei der Implementierung von Cybersicherheitsfunktionen, wie z. B. nativer Verschlüsselung, in unsere Lösungen.

Erfahren Sie mehr darüber, wie unsere Lösungen und Dienstleistungen die neuesten Regeln und Standards vollständig erfüllen.

Videos

-

Secure Network and Communications (VIDEO)1/1000:01:49

-

Revolutionieren Sie Gebäude mit intelligenter Technologie2/1000:01:09

-

vernetzte Verteidigung3/1000:01:05

-

Zero Trust Architecture Workshop4/1000:57:31

-

Securing the future together with NIS 2 compliance5/1000:00:46

-

Cordish Gaming Customer Reference Security Teaser6/1000:00:24

-

Security interview with Vincent Lomba7/1000:03:19

-

The Intelligent Campus podcast- The Safety Dance: Creating a safe and secure learning environment on every campus.8/1000:31:08

-

The Intelligent Campus podcast- Cybersecurity: What it means for K-12 and Universities9/1000:29:13

-

Student Centric Services and Campus Safety teaser10/1000:00:27

Kundenreferenzen

Verwandte Produkte

Begleitdokumente

-

Resilienz und Sicherheit als Priorität

HerunterladenDieses E-Book vermittelt Ihnen einen besseren Eindruck von der Resilienz und Sicherheit der Kommunikations-, Cloud- und Netzwerklösungen von ALE.

-

Schaffung einer nachhaltigen Lebensqualität in der vernetzt…

HerunterladenDieses Whitepaper befasst sich mit den vernetzten Städten der Zukunft und der Rolle, die die Technologie auf dem Weg von der intelligenten Stadt 4.0 zur vernet…

-

Bleiben Sie auch im Homeoffice mit Ihrem Business- PC gut g…

HerunterladenDer Chief Information Security Officer bei Alcatel-LucentEnterprise beschreibt, mit welchem Ansatz ALE in der aktuellenschwierigen Lage für geschäftliche Konti…

Lesen Sie unseren Blog

Why Network Security Needs IoT Fingerprinting and Profiling

With IoT endpoints now outnumbering traditional devices, static policies and manual provisioning no longer suffice

Surveillance Networks Uncovered

Beyond the Camera: Building Smarter, Stronger Surveillance Networks.

How IT/OT Convergence Can Improve Costs and Performance

Integrating IT and OT technology on a common IT network can improve cost-effectiveness, performance, security, and compliance.

AI in Networking: 7 trends to watch in 2025

AI is transforming data networking with user-centric, efficient and sustainable solutions.